구글과 삼성, 매월 안드로이드 보안 업데이트 제공키로

OSS

게시글 작성 시각 2015-08-10 20:07:13

2015년 08월 07일 (금)

ⓒ CIO Korea, Darlene Storm | Computerworld

구글과 삼성이 보안 패치 업데이트를 매월 제공한다고 밝히는 등 안드로이드 스마트폰에 관한 부정적인 여론을 잠재우기 위해 안간힘을 쓰고 있다. 블랙 햇(Black Hat) 보안 컨퍼런스에 등장한 스테이지프라이트(Stagefright) 취약점은 전세계 95%의 안드로이드 스마트폰에서 문자 메시지를 수신하는 것만으로도 보안 위협에 노출하도록 하는 것으로 알려졌다. 전세계 주요 언론사들이 앞다퉈 이 취약점에 대해 보도하는 등 겉잡을 수 없이 파장이 커지자 이를 수습하기 위한 대안을 내놓은 것으로 보인다.

모바일 보안 업체인 짐퍼리움(Zimperium)의 조슈아 드레이크는 멀티미디어 메시지를 수신했을 때 이 같은 보안 위협에 노출될 수 있으며, 9억 5,000만 대의 안드로이드 스마트폰이 해당 보안에 취약하다고 설명했다. 특정 스마트폰 번호만 안다면 해킹을 시도할 수 있으며, 수신자가 멀티미디어 메시지나 파일을 열어보지 않아도 된다. 이 버그는 지난 2010년 안드로이드 프로요(버전 2.2)의 스테이지프라이드 미디어 재생 엔진에서 발견됐다.

이에 구글은 5일(현지 시각) 올해 출시하는 넥서스 기기에 매월 OTA(Over the Air) 업데이트를 제공한다고 발표했다.

“넥서스는 플랫폼 및 보안 업데이트를 가장 먼저 받는 안드로이드 기기다. 내주부터 넥서스 기기에는 매달 보안을 강화하는 OTA 업데이트와 정기 플랫폼 업데이트가 제공될 예정이다. 오늘 이 같은 방식으로 출시된 보안 업데이트는 넥서스 4, 넥서스 5, 넥서스 6, 넥서스 7, 넥서스 9, 넥서스 1과 넥서스 플레이어를 대상으로 한다. 이 보안 업데이트에는 'libStageFright' 이슈 등 지난 7월 간 협력업체로부터 받은 보안 이슈들을 해결한다. 동시에 안드로이드 오픈소스 프로젝트에도 공개 배포될 예정이다. 넥서스 기기는 제품 출시 후 최소 2년 간 주요 업데이트와 구글 스토어에서 제품 판매를 중지하는 날로부터 18개월간 보안 패치를 지원받게 된다.”

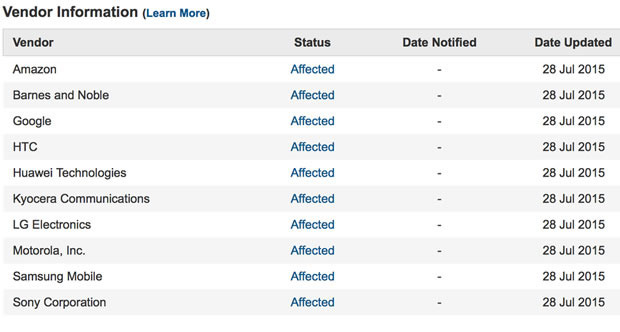

안드로이드 넥서스를 사용하지 않는 경우에는 어떻게 해야 할까? 킴퍼리움은 스테이지프라이트에 취약한 안드로이드 스마트폰 제조업체에 관한 정보도 공개했다.

같은 날 삼성도 “보안 취약점이 발견될 경우 즉시 OTA 방식으로 빠르게 보안 패치를 제공하는 안드로이드 보안 업데이트를 구현할 예정이다. 이러한 보안 업데이트는 1달에 한 번꼴로 이뤄진다”고 발표했다. 스테이지프라이트에 대한 갤럭시 기기 취약점을 빠르게 파악한 뒤, 모바일 통신사 및 협력업체와 긴밀하게 작업하고 있다. 좋은 소식이기는 하나, 모바일 통신업체가 패치를 취약한 스마트폰에 배포하기까지는 시간이 오래 걸릴 것으로 보인다.

최근 일련의 보안 이슈는 삼성이 자사 기기에 모바일 보안 업데이트를 제공하는 접근 방식을 바꾸도록 하는 데 기여했다. 삼성 무선사업부 고동진 부사장은 “소프트웨어가 다방면으로 악용되고 있으며, 이에 삼성은 자사 스마트폰에 보안 패치를 제공하는 빠른 대응 프로세스를 개발하는 것이 보안에 있어서 중요하다고 본다. 이 새로운 프로세스가 자사 스마트폰 기기의 보안성을 높여주고 사용자에게 더 나은 모바일 경험을 제공할 것이라고 믿는다”고 덧붙였다.

이처럼 구글과 삼성이 발표한 시기는 블랫 햇 USA 발표가 있었던 때와 일치한다.

스테이지프라이트에 대해 짐퍼리움은 다음과 같이 설명했다.

“해킹에 성공한 공격자는 사용자가 해킹 사실을 인지하기도 전에 문자 메시지를 없앨 수 있다. 사용자가 보는 것은 문자 수신 알림뿐이다. 피해자가 특정 행동을 하지 않아도 감염시킬 수 있다는 점에서 대단히 위험하다. PDF 파일을 열어보거나 공격자가 보내온 링크를 열어봐야 하는 스피어피싱과는 달리, 사용자가 잠들어있는 상태에서도 해킹을 시도할 수 있다. 사용자가 일어나기 전에 공격자는 기기가 침해당했다는 정황을 제거하며, 해킹된 폰을 인지하지 못한 채 일상적으로 사용할 것이다.”

해커가 이 취약점을 악용하기도 전에 구글과 삼성이 OTA 패치를 제공하는 것은 환영할 일이다. 한편, 짐퍼리움은 스테이지프라이트 취약점 위협으로부터 스마트폰을 보호할 수 있는 다양한 방법을 제시했다. 최신 상태의 안드로이드 버전으로 업데이트할 것, 메시지 앱과 구글 행아웃에서 'MMS 자동 수신' 비활성화할 것, 멀티미디어 메시지 자동 다운로드 기능을 끌 것 등을 소개했다.

한편, 애플 사용자도 보안 위협에 대해 안심할 수 없는 상황이다. 최근 멀웨어바이트(Malwarebytes)가 맥 OS X에서 제로데이 취약점을 발견했다. 보안 전문가인 스테판 애써가 공개한 DYLD 버그의 경우 실제로 악용되고 있다. 해커들은 맥의 관리자 권한을 이용해 원격에서 프로그램을 제어하는 '보안 구멍'을 통해 맥 OS X에 액세스한다. 맥 OS X 10.10.5 사용자라면 애플이 이 같은 취약점을 수정하기 전까지는 애써가 내놓은 패치 파일을 내려받는 것을 추천한다.

6일(현지 시각) 보안 전문가들은 맥의 펌웨어를 공격하는 썬더스트라이크 2(Thunderstrike 2)에 대해 다룬다.

모바일 보안 업체인 짐퍼리움(Zimperium)의 조슈아 드레이크는 멀티미디어 메시지를 수신했을 때 이 같은 보안 위협에 노출될 수 있으며, 9억 5,000만 대의 안드로이드 스마트폰이 해당 보안에 취약하다고 설명했다. 특정 스마트폰 번호만 안다면 해킹을 시도할 수 있으며, 수신자가 멀티미디어 메시지나 파일을 열어보지 않아도 된다. 이 버그는 지난 2010년 안드로이드 프로요(버전 2.2)의 스테이지프라이드 미디어 재생 엔진에서 발견됐다.

이에 구글은 5일(현지 시각) 올해 출시하는 넥서스 기기에 매월 OTA(Over the Air) 업데이트를 제공한다고 발표했다.

“넥서스는 플랫폼 및 보안 업데이트를 가장 먼저 받는 안드로이드 기기다. 내주부터 넥서스 기기에는 매달 보안을 강화하는 OTA 업데이트와 정기 플랫폼 업데이트가 제공될 예정이다. 오늘 이 같은 방식으로 출시된 보안 업데이트는 넥서스 4, 넥서스 5, 넥서스 6, 넥서스 7, 넥서스 9, 넥서스 1과 넥서스 플레이어를 대상으로 한다. 이 보안 업데이트에는 'libStageFright' 이슈 등 지난 7월 간 협력업체로부터 받은 보안 이슈들을 해결한다. 동시에 안드로이드 오픈소스 프로젝트에도 공개 배포될 예정이다. 넥서스 기기는 제품 출시 후 최소 2년 간 주요 업데이트와 구글 스토어에서 제품 판매를 중지하는 날로부터 18개월간 보안 패치를 지원받게 된다.”

안드로이드 넥서스를 사용하지 않는 경우에는 어떻게 해야 할까? 킴퍼리움은 스테이지프라이트에 취약한 안드로이드 스마트폰 제조업체에 관한 정보도 공개했다.

같은 날 삼성도 “보안 취약점이 발견될 경우 즉시 OTA 방식으로 빠르게 보안 패치를 제공하는 안드로이드 보안 업데이트를 구현할 예정이다. 이러한 보안 업데이트는 1달에 한 번꼴로 이뤄진다”고 발표했다. 스테이지프라이트에 대한 갤럭시 기기 취약점을 빠르게 파악한 뒤, 모바일 통신사 및 협력업체와 긴밀하게 작업하고 있다. 좋은 소식이기는 하나, 모바일 통신업체가 패치를 취약한 스마트폰에 배포하기까지는 시간이 오래 걸릴 것으로 보인다.

최근 일련의 보안 이슈는 삼성이 자사 기기에 모바일 보안 업데이트를 제공하는 접근 방식을 바꾸도록 하는 데 기여했다. 삼성 무선사업부 고동진 부사장은 “소프트웨어가 다방면으로 악용되고 있으며, 이에 삼성은 자사 스마트폰에 보안 패치를 제공하는 빠른 대응 프로세스를 개발하는 것이 보안에 있어서 중요하다고 본다. 이 새로운 프로세스가 자사 스마트폰 기기의 보안성을 높여주고 사용자에게 더 나은 모바일 경험을 제공할 것이라고 믿는다”고 덧붙였다.

이처럼 구글과 삼성이 발표한 시기는 블랫 햇 USA 발표가 있었던 때와 일치한다.

스테이지프라이트에 대해 짐퍼리움은 다음과 같이 설명했다.

“해킹에 성공한 공격자는 사용자가 해킹 사실을 인지하기도 전에 문자 메시지를 없앨 수 있다. 사용자가 보는 것은 문자 수신 알림뿐이다. 피해자가 특정 행동을 하지 않아도 감염시킬 수 있다는 점에서 대단히 위험하다. PDF 파일을 열어보거나 공격자가 보내온 링크를 열어봐야 하는 스피어피싱과는 달리, 사용자가 잠들어있는 상태에서도 해킹을 시도할 수 있다. 사용자가 일어나기 전에 공격자는 기기가 침해당했다는 정황을 제거하며, 해킹된 폰을 인지하지 못한 채 일상적으로 사용할 것이다.”

해커가 이 취약점을 악용하기도 전에 구글과 삼성이 OTA 패치를 제공하는 것은 환영할 일이다. 한편, 짐퍼리움은 스테이지프라이트 취약점 위협으로부터 스마트폰을 보호할 수 있는 다양한 방법을 제시했다. 최신 상태의 안드로이드 버전으로 업데이트할 것, 메시지 앱과 구글 행아웃에서 'MMS 자동 수신' 비활성화할 것, 멀티미디어 메시지 자동 다운로드 기능을 끌 것 등을 소개했다.

한편, 애플 사용자도 보안 위협에 대해 안심할 수 없는 상황이다. 최근 멀웨어바이트(Malwarebytes)가 맥 OS X에서 제로데이 취약점을 발견했다. 보안 전문가인 스테판 애써가 공개한 DYLD 버그의 경우 실제로 악용되고 있다. 해커들은 맥의 관리자 권한을 이용해 원격에서 프로그램을 제어하는 '보안 구멍'을 통해 맥 OS X에 액세스한다. 맥 OS X 10.10.5 사용자라면 애플이 이 같은 취약점을 수정하기 전까지는 애써가 내놓은 패치 파일을 내려받는 것을 추천한다.

6일(현지 시각) 보안 전문가들은 맥의 펌웨어를 공격하는 썬더스트라이크 2(Thunderstrike 2)에 대해 다룬다.

※ 본 내용은 한국IDG(주)(http://www.itworld.co.kr)의 저작권 동의에 의해 공유되고 있습니다.

Copyright ⓒITWORLD. 무단전재 및 재배포 금지

[원문출처 : http://www.ciokorea.com/news/26166]

| 번호 | 제목 | 조회수 | 작성 |

|---|---|---|---|

| 공지 | [Open UP 활용가이드] 공개SW 활용 및 개발, 창업, 교육 "Open UP을 활용하세요" | 304315 | 2020-10-27 |

| 공지 | [Open UP 소개] 공개SW 개발·공유·활용 원스톱 지원 Open UP이 함께합니다 | 293940 | 2020-10-27 |

| 4417 | 공개SW를 활용한 고품질 SW개발 기법 교육실시 | 3331 | 2015-08-10 |

| 4416 | [윈도10 레디] ④확 바뀐 윈도…앱 개발환경 어떻게 변할까 | 3423 | 2015-08-10 |

| 4415 | 中 IT가 두려운 이유는 SW… 글로벌 룰체인저로 급부상 | 3153 | 2015-08-10 |

| 4414 | 아는 사람만 아는 숨은 실력자 록히드 보안팀의 배포 | 3079 | 2015-08-10 |

| 4413 | 트위터 사용한 러시아 해킹그룹 활동 내역 공개 | 3211 | 2015-08-10 |

| 4412 | 구글과 삼성, 매월 안드로이드 보안 업데이트 제공키로 | 3285 | 2015-08-10 |

| 4411 | 콤텍, 예금보험공사 주전산기 교체사업 맡아 | 3115 | 2015-08-10 |

| 4410 | MS, iOS앱→윈도용 전환툴 오픈소스로 공개 | 3296 | 2015-08-10 |

| 4409 | "구글같은 효율성 갖춘 IT인프라 쉽게 구현" | 3017 | 2015-08-10 |

| 4408 | 시아노젠 "글로벌 무대, 5천만 이용자 보유" | 3269 | 2015-08-10 |

0개 댓글